CYBER SOLDIER PROJECT

Środowisko i narzędzia Cyber Soldier Project zostały stworzone dla pracowników IT i SOC z myślą o szybkim zdobywaniu przez nich kompetencji ofensywnych (hacking, Red Team). Są one niezbędne do właściwego reagowania na incydenty bezpieczeństwa (Incident Response) oraz udziału w analizach powłamaniowych, w których rozumienie aktywności cyberprzestępców jest kluczowe. Narzędzia te pozwalają także na samodzielne testowanie skuteczności systemów cyberbezpieczeństwa w firmie (m.in. AV/EDR, SIEM) poprzez realizację realistycznych scenariuszy cyberataków.

Odpowiedź na zagrożenia i nowe prawo cyberbezpieczeństwa.

Szybka i poprawna reakcja na cyberincydenty pozwala na minimalizację lub uniknięcie strat w organizacji. Zarządzanie cyberincydentami jest wymagane przez prawo, m.in. UoKSC/NIS2, DORA i RODO. Umiejętności rozpoznawania i reagowania na cyberincydenty są niezbędne wielu pracownikom z obszaru IT i OT – w obsłudze incydentów biorą udział m.in:

- administratorzy zabezpieczeń

- administratorzy sieci i systemów IT

- administratorzy aplikacji i baz danych

- specjaliści działu bezpieczeństwa

- operatorzy i analitycy SOC/CSIRT

- specjaliści OT

Do dyspozycji pracowników IT i SOC dostępne są następujące narzędzia:

Cyber Range (Cyber Poligon) – Infrastruktura sieciowa, Active Directory oraz systemy IT i OT, chronione przez komercyjne zabezpieczenia, takie jak EDR i NGFW, stanowią środowisko nauki Incident Response. Szkolenie odbywa się z wykorzystaniem narzędzi EDR i NGFW identycznych z tymi, których uczestnicy używają w swoich firmach.

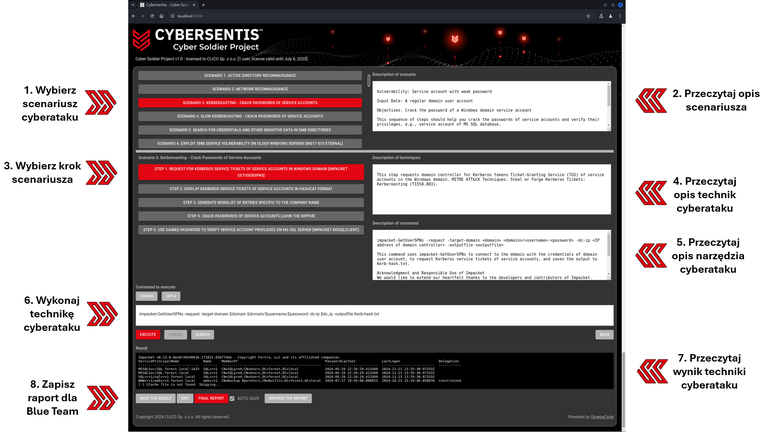

Cyber Soldier (Cyber Żołnierz) – Aplikacja edukacyjna wspiera użytkowników w realizacji rzeczywistych, zaawansowanych scenariuszy cyberataków, w pełni opartych na Threat Intelligence, zarówno w środowisku treningowym, jak i w systemach produkcyjnych. Techniki cyberataków są wykonywane przy użyciu najlepszych dostępnych legalnie narzędzi, często identycznych z tymi, które wykorzystywane są w rzeczywistych cyberatakach.

METODYKA BUDOWANIA KOMPETENCJI INCIDENT RESPONSE

Etap 1. Szkolenie Incident Response w Cyber Range (lab szkoleniowy)

Środowisko Cyber Range zostało zaprojektowane na wzór rzeczywistego systemu informatycznego i obejmuje elementy najczęściej atakowane przez cyberprzestępców, takie jak Active Directory, MS Exchange, MS SQL, MS Certificate Authority, MySQL, aplikacje webowe i serwery Linux. Systemy te są chronione komercyjnymi zabezpieczeniami powszechnie stosowanymi w firmach, m.in. Check Point, CyberArk, Palo Alto Networks, Sentinel One i Trend Micro. Cyber Range jest dostępne dla uczestników szkoleń zarówno lokalnie w ośrodku edukacyjnym CLICO, jak i zdalnie przez całą dobę, 7 dni w tygodniu.

INCIDENT RESPONSE W CYBER RANGE

Etap 2. Szkolenie Incident Response w systemie produkcyjnym

Najbardziej efektywną metodą nauki reagowania na cyberincydenty jest przeprowadzanie rzeczywistych cyberataków w środowisku produkcyjnym firmy oraz angażowanie osób odpowiedzialnych za zarządzanie cyberbezpieczeństwem w ich obsługę. Nie warto czekać na rzeczywiste włamanie do organizacji – aplikacja Cyber Soldier umożliwia bezpieczne i kontrolowane realizowanie realistycznych scenariuszy cyberataków w sieciach produkcyjnych. Dzięki temu uczestnicy mogą uczyć się reagowania na cyberincydenty z wykorzystaniem dostępnych w firmie narzędzi, takich jak EDR, NGFW, SIEM itp.

INCiDENT RESPONSE W SYSTEMIE PRODUKCYJNYM

Zaawansowane umiejętności ofensywne dla IT i SOC

Cyber Soldier to aplikacja edukacyjna wspierająca specjalistów IT i SOC, którzy nie posiadają zaawansowanej wiedzy ofensywnej (red team, hacking), w nauce oraz realizacji realistycznych scenariuszy włamań do systemów informatycznych. Wszystkie scenariusze są oparte na wiarygodnych źródłach z wywiadu cybernetycznego (Threat Intelligence) i odzwierciedlają rzeczywiste działania cyberprzestępców – aplikacja nie korzysta z wymyślonych scenariuszy typu CTF. Cyber Soldier zachowuje się jak prawdziwi cyberprzestępcy, ale nie jest jedynie 'automat black box' - aplikacja pokazuje i wyjaśnia krok po kroku przebieg rzeczywistych scenariuszy włamań. Jest to idealne narzędzie do przygotowania wewnętrznych zespołów Red Team.

Połączone kompetencje ofensywne i defensywne

Projekt Cyber Soldier realizowany jest przez zespół ekspertów cyberbezpieczeństwa łączących bardzo wysokie kompetencje ofensywne i defensywne potwierdzone uznawanymi certyfikatami.

Kompetencje ofensywne:

- Offsec Experienced Penetration Tester (OSEP)

- OffSec Web Expert (OSWE)

- OffSec Certified Professional (OSCP)

- EC Council Certified Ethical Hacker (CEH) Master, certyfikowani trenerzy

Kompetencje defensywne:

- (ISC)2 Certified Information Systems Security Professional (CISSP), certyfikowani trenerzy

- EC Council Certified Chief Information Security Officer (CCISO), certyfikowany trener

- AWS Certified Solutions Architect

- Certified SCADA Security Architect

- certyfikcje inżynierów zabezpieczeń (m.in. Check Point, Palo Alto Networks, Forescout, Forecepoint, Juniper Networks, CyberArk, F5, Imperva, Thales, itd.)